ဆိုက်ဘာလုံခြုံရေး: DICA IMS Privilege Escalation Exploit (CVE-D33Z-NUTZ)

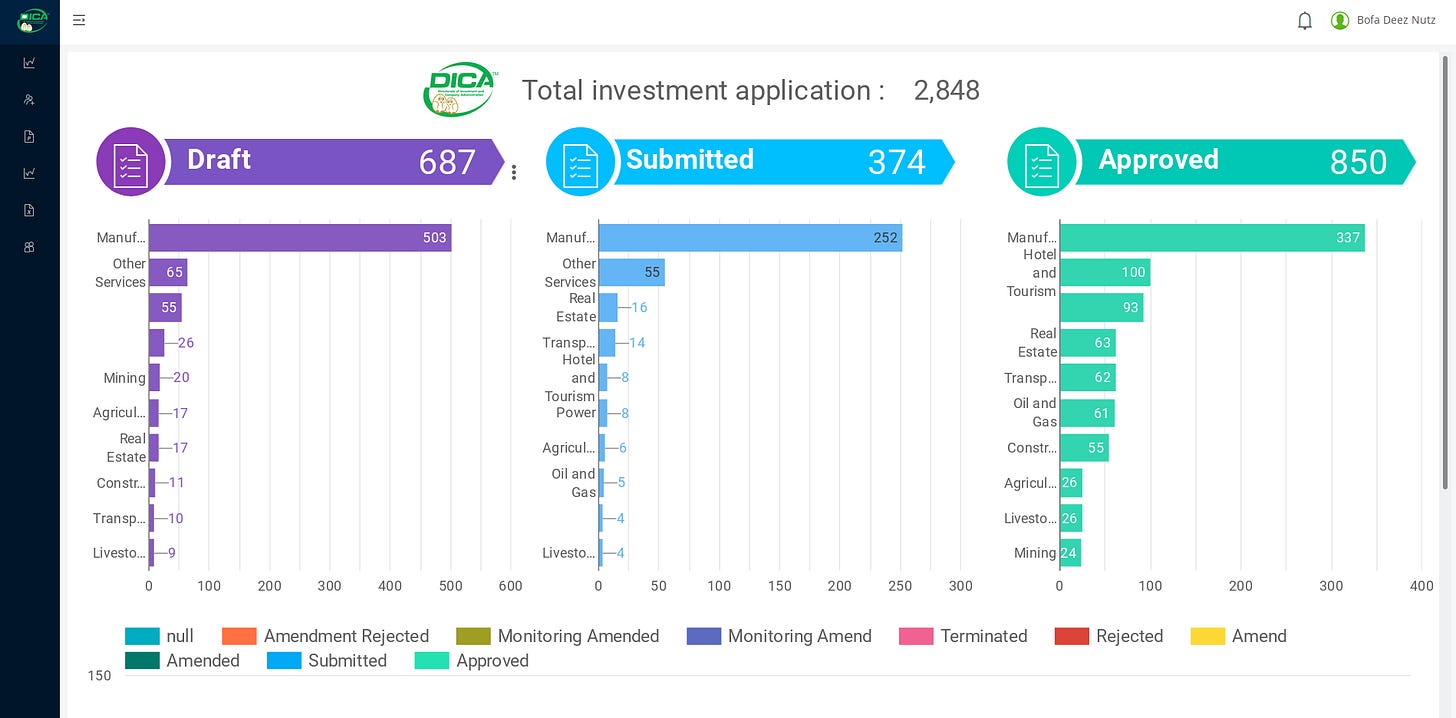

နောက်ဆက်တွဲထွက်ရှိလာသော မြန်မာနိုင်ငံ ရင်းနှီးမြုပ်နှံမှုနဲ့ ကုမ္ပဏီ များ ညွှန်ကြားမှုဦးစီးဌာန (DICA) ၏ ဘဏ္ဏာရေး information အမြောက်အမြားကို scraped လုပ်ခဲ့သော hacker @donk_enby ၏ ပြောကြားချက်အရ ၊ အဆိုပါ သတင်းပေးဝက်ဘ်ဆိုက်၏ DDoSecrets vulnerability ကြောင့်ရရှိလာသော စုဆောင်းထားသည့် ရင်းနှီးမြှုပ်နှံမှုအဆိုပြုလွှာများ / ခွင့်ပြုချက်များနှင့်သက်ဆိုင်သည့်မြန်မာနိုင်ငံရင်းနှီးမြှုပ်နှံမှုကော်မရှင်မှလျှို့ဝှက်စာရွက်စာတမ်း ၃,၃၃၉ ခုကို public ချပြတော့မည်ဖြစ်သည် ။( currently under press embargo until March 2nd, 9am Yangon time )

ဒီ blog မှာတင်ထားတဲ့ပို့စ်အရ ၊ ကျနော်တို့ တချက်ကြည့်ရမယ်ဆိုရင် ကျနော်တို့ရဲ့ပြည့်စုံတဲ့ Red-Team ရဲ့စိတ်ဝငိစားမှုက Hacker တွေကို ၄င်းဝက်ဘ်ဆိုက်ရဲ့ အရေးကြီးတဲ့ လျှို့ဝှက်သတင်းအချက်အလက်များကို data exfiltration လုပ်လို့ရမဲ့ (လုပ်လည်းလုပ်ဖူးတဲ့) multiple vulnerability တွေကိုချပြဖို့ဖြစ်ပါတယ်။

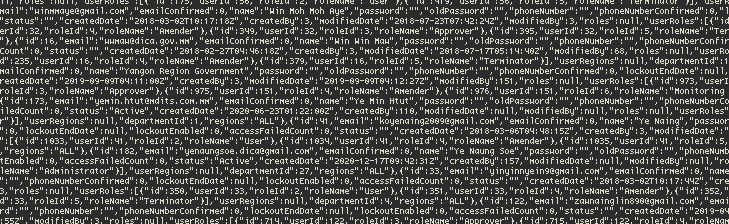

စစချင်းအဆင့်မှာသွားတွေ့တာသည် user enumeration လုပ်လို့ရမဲ့ API endpoint ။ အဲ့တာက ၄င်းဝက်ဘ်ဆိုက်ရဲ့ investment monitor system (IMS) ကို access လုပ်လို့ရမဲ့ user email တွေကို ပြသစေပါတယ် ။

password re-use လုပ်လို့ရလို့ရတာကြောင့် ၊ ကျနော်တို့ ရရှိခဲ့တဲ့ info တွေကို password spraying script ကို develop ပြန်လုပ်ပြီး ရရှိလာသောဒေတာများကို များစွာသောချိုးဖောက်ခဲဲ့မှုများဖြင့်ဆက်စပ်လိုက်သော အခါ

ရန်ကုန်တိုင်းရင်းနှီးမြုပ်နှံမှုကော်မတီစနစ် ကို access လုပ်လို့ရမဲ့ သာမန် user account တွေရဲ့ foothold ကို ရရှိခဲ့တယ် ။

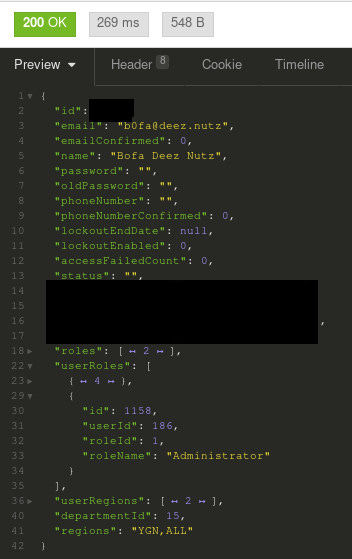

အဲ့တာတွေပြီးတော့ ကျနော်တို့ဟာ Privilege escalation ဖြစ်စေတဲ့ API ကို reverse engineering လုပ်ခဲ့တယ်။ ထိုသို့ ပြုလုပ်ခြင်းသည် user account တခုကို create လုပ်ပြီး ၄င်းကို မြန်မာ့ရင်းနှီးမြုပ်နှံမှု ကော်မရှင်အား access လုပ်နိုင်သည့် administrator privilege ရစေခဲ့သည် ။

ကျနော်တို့ Admin privilege ရပြီးတဲ့အခါကျတော့ လုပ်နေကျပုံမှန်အတိုင်း twitter မှာ ငါတို့ဘာတွေတွေ့ခဲ့တယ်ဆိုတာကို screenshot ရိုက်တင်ခဲ့တယ် ။ နောက်တော့ ကျနော်တို့က ၄င်းစောက်ပေါများရဲ့ data တွေကို DDoSecrets မှာတင်ခဲ့တယ် ။ အဲ့တာတွေကိုလည်းချပြပေးတော့မှာဖြစ်တယ် ။

ကျန်တာတွေခဏထား ။ တခုထပ်တွေ့့တာက ကျနော်တို့ public လုပ်မဲ့ အရေးကြီးသတင်းအချင်းအလက်များက အိုးအိမ်စွန့်ခွာထွက်ပြေးရ တိမ်းရှောင်ရခြင်းနှင့်ရိုဟင်ဂျာလူမျိုးတို့၏လူမျိုးတုံးသတ်ဖြတ်မှုတွေ - သတ္တုတူးဖော်ရေးနှင့် ရေနံထုတ်လုပ်ရေးရဲ့အချက်တွေက စစ်ရာဇဝတ်မှုနဲ့ လူ့အခွင့်အရေးချိုးဖောက်မှုတွေနဲ့ သွားဆက်စပ်တာ တွေ့ရတယ် ။

အထိန်းချုပ်ခံစနစ် ကိုဆန့်ကျင်ဖို့ ကျနော်တို့ရဲ့ လုပ်ဆောင်ချက်များက

ရင်းရင်းနှီးနှီးဆက်ဆံခဲ့တဲ့ လက်သုံးချောင်းထောင်မြန်မာလူမျိုးများကိုများစွာအကျိုးဖြစ်ထွန်းမယ်လို့ မျှော်လင့်ရတယ်။

နောက်ဆုံး စစ်အစိုးရနဲ့ တပ်မတော်ကို ကျနော်တို့ ပြောချင်တာက Sugondese ( Suck on these) လုပ်နိုင်ပြီ မြန်မာလိုပြောရရင်တော့ ဘောပဲပေါ့ကွာ ။

Bofa Deez Nutz (she/her), Cyber Jihad Operative, Anonymous (we/us)